IIS下ASP目录漏洞和IIS分号漏洞(;)的临时解决方法

解决方法:

下载 银月服务器工具,使用工具->组件下载器下载ISAPI_Rewrite,解压出来。

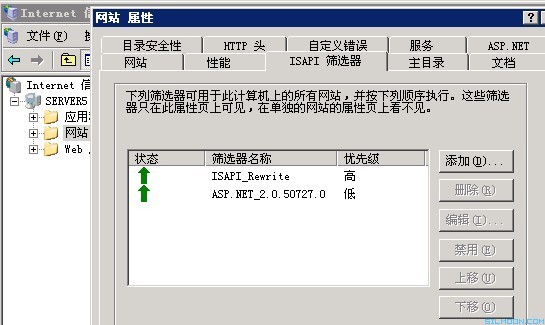

把ISAPI_Rewrite中的ISAPI_Rewrite.dll添加为ISAPI,名字为ISAPI_Rewrite,这就是伪静态,做过的不用安装了

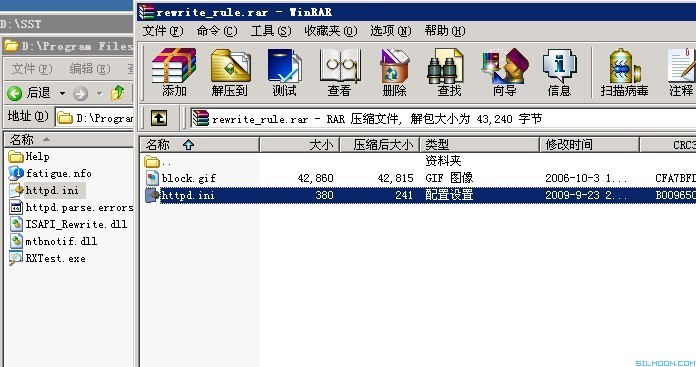

下载漏洞补丁包,即下图选择的项目,下载打开!

把ISAPI_Rewrite目录中的httpd.ini替换成补丁包中的httpd.ini。

或者保证ISAPI_Rewrite下面的httpd.ini有下图选择的两行规则也行!这样就能防止这两个IIS漏洞了,是要这两条规则有效就行了,ISAPI_Rewrite目录下面的httpd.ini是全局配置文件,会应用到所有网站,这样会防护所有网站不受漏洞攻击。

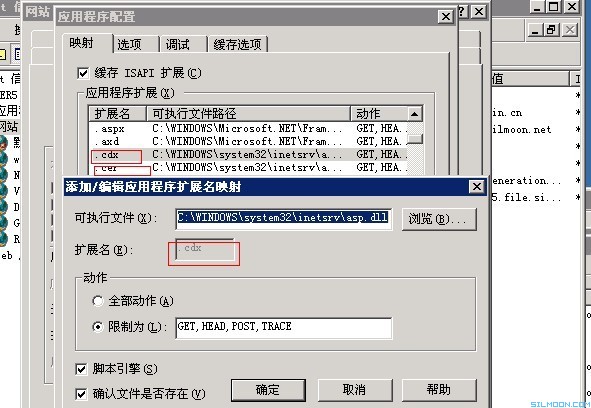

我们再说一下这个漏洞(下图),只要一个文件有(.asp)后面再带上分号(;)后面再带上一个随意字符加上扩展名如(cao.asp;ca.jpg)这个文件Windows会当成jpg图像文件,但是这种文件在IIS中会被当成asp运行,(cao.asp;ca.jpg)这个文件IIS会识别成(cao.asp),分号以后的东西忽略了- -。所以说(cao.asp;.jpg)这样的文件名也行!

补丁包里面有一个图片,把法放到各个站点下面,如果有人利用这个漏洞的话!会看到这张图片!

原理:在Windows中要搜索多个文件是使用分号(;)进行分割的,如果这个文件本身带有分号怎么?- -。哈哈系统就不能搜索这种文件的!下图,明明有这个h.asp;kk.jpg这个文件,在Windows搜索中会被当成h.asp和kk.jpg这两个文件来搜索,这是Windows的一个设计不当,应该说不应该让分号(;)做文件名的!

但是要知道cdx、cer等等等等文件都是asp的映射!所以aaa.cdx;kk.jpg都会被当成asp运行!如果这些映射没有删除都会被利用,用上面的方法这些都会变得安全!

下图是ASP目录漏洞,只要目录名为xxxx.asp这个目录下面的所有文件都会被当成asp文件运行。这是asp目录漏洞

如果无法加载,请给予IIS_Rewrite文件夹network和network service只读权限!

银月网络,银月服务器工具。

当然对于已经使用rewrite的朋友可以直接复制备份文件与图片即可

/201008/tools/rewrite_rule.rar

相关文章

修改MaxFieldLength与MaxRequestBytes彻底解决Request Too Lo

当 IIS6/IIS7/7.5 收到的请求头的长度超过16K(默认值),就会引发"Bad Request - Request Too Long. HTTP Error 400. The size of the request headers is too long."的错误2014-01-01

Windows Server 2019服务器安全设置之防火墙、限制远程访问和IP黑名单

这篇文章主要介绍了Windows Server 2019 防火墙与IP黑名单的设置方法,需要的朋友可以参考下2023-04-04

win server 2019服务器的iis配置以及网站的简单发布

这篇文章主要介绍了win server 2019服务器的iis配置以及网站的简单发布,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧2020-02-02

IIS提示Server Application Error的解决方法集锦

The server has encountered an error while loading an application during the processing of your request. Please refer to the event log for more detail information. Please contact the server administrator for assistance.2011-01-01

最新评论