量子计算来了,比特币还安全吗?简单分析

2026 年,加密世界最大的恐慌不是监管,不是黑客,而是量子计算。

Google 在 2024 年 12 月 9 日发布的「Willow」量子芯片刷屏全网,105 个量子比特、突破性的纠错能力,让无数人开始担心:比特币的加密算法,还能扛得住吗?

紧接着,加密 KOL 们密集发声。有人说「2026 年比特币归零」,有人说「Q-Day(量子破解日)已经不远」,还有人借机推销所谓的「抗量子代币」。

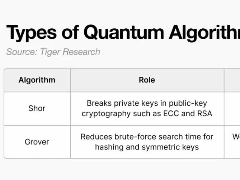

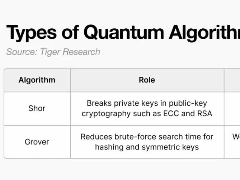

市场陷入焦虑。毕竟,比特币的安全性建立在 ECDSA 椭圆曲线加密算法之上。一旦量子计算机能够运行 Shor 算法破解私钥,整个加密世界的信任基础将瞬间崩塌。

那么,量子威胁到底有多真实?比特币又该如何应对?

Willow 芯片的真相:纠错突破与实际差距

要回答「短期能否破解」,首先得看清 2026 年量子硬件的真实水平。

Google 的 Willow 芯片确实是一个里程碑。它首次证明了,随着物理量子比特数量增加,通过表面码构建的逻辑量子比特错误率可以呈指数级下降。

这意味着什么?

在 Willow 之前,增加量子比特往往引入更多噪声,系统反而更不稳定。Willow 打破了这一瓶颈,让「容错量子计算」从理论变成工程现实。

但这不意味着破解比特币的日子到了。

破解比特币的 secp256k1 椭圆曲线,需要约 2300 至 2600 个逻辑量子比特,以及数百亿次量子门操作。而在传统的表面码架构下,创建一个逻辑量子比特可能需要 1000 个物理量子比特。

换算一下,破解比特币可能需要 200 万到 2000 万个物理量子比特。

截至 2026 年初,Willow 芯片只有 105 个物理量子比特。

IBM、IonQ、QuEra 等厂商虽然路线图激进,但即便是最乐观的预测,要达到数千逻辑量子比特的门槛,也需要等到 2029-2033 年。(IonQ 计划 2028 年达到约 1,600 逻辑量子比特,IBM 计划 2029 年实现 200 个逻辑量子比特的容错量子计算机。)

从物理量子比特到逻辑量子比特,差了 3 到 4 个数量级。这相当于从晶体管收音机到现代智能手机的跨越。

短期内,量子计算直接破解现代比特币地址的可能性依然极低。

被误读的「20 倍效率提升」

如果说硬件进展是线性的,那算法突破往往是阶跃性的。

2023 年 8 月,纽约大学的 Oded Regev 提出了 Shor 算法的改进版本。2023 年 10 月,MIT 的 Vinod Vaikuntanathan 及其学生 Seyoon Ragavan 进一步优化,将 2048 位 RSA 的量子步骤从 420 万步降至 9.27 万步,相当于约 45 倍的效率提升。

这一学术结论被部分 KOL 和媒体标题党化,解读为:「破解比特币变得容易了 20 倍!」

真相是什么?

Regev 算法确实通过「空间换时间」策略,降低了量子电路的深度(即量子比特需要保持相干的时间)。但代价是,它需要更多的量子比特作为「内存」。

即使有了 20 倍的效率提升,所需的逻辑量子比特数量仍然在数千级别。Willow 芯片距离这一门槛,依然有巨大鸿沟。

更重要的变量是量子低密度奇偶校验码(qLDPC)。IBM 和 QuEra 正在研究这种新纠错码,理论上可以将纠错开销从 1000:1 降低到 10:1。

如果 Regev 算法与 qLDPC 硬件结合,破解门槛确实会大幅降低。但这需要全新的硬件架构支持(高连通性),目前仅 QuEra 的中性原子方案展现了这种潜力。

结论:20 倍效率提升并未消除破解所需的指数级硬件门槛。短期内,恐慌大于实际威胁。

两种比特币地址的天壤之别

量子计算的威胁并非对所有比特币一视同仁。理解风险,必须区分两种地址类型。

P2PKH(Pay-to-Public-Key-Hash):相对安全的掩体

现代比特币地址(以 1、3、bc1 开头)使用的是公钥的双重哈希(SHA-256 + RIPEMD-160)。公钥本身不公开,直到用户发起交易时,公钥才会被广播到网络。

攻击者只有在交易进入内存池到被打包进区块的这段时间(通常 10 分钟)内,截获公钥、运行量子算法算出私钥、并构造更高费率的替换交易来盗走资金。这种攻击被称为「transit attack」(传输攻击)。

即使拥有密码学相关算力的量子计算机(CRQC),要在 10 分钟内完成解密也极具挑战。

P2PK(Pay-to-Public-Key):极度高危的「裸奔」资产

在 2009-2010 年,中本聪及早期矿工使用的主要是 P2PK 脚本。这种脚本直接将原始公钥暴露在区块数据中。

攻击者无需等待交易发生。他们可以直接扫描区块链历史数据,提取出数百万 BTC 的原始公钥,并在量子计算机上离线运行 Shor 算法算出私钥。

这是典型的「现在收集,以后解密」(Harvest Now, Decrypt Later)场景。

受影响资金:估算约 200 万 -400 万 BTC,其中包括中本聪钱包中的约 110 万 BTC(根据研究人员 Sergio Lerner 的「Patoshi 模式」分析,中本聪挖掘了约 22,000 个区块)。

一旦 Q-Day 到来,这部分资金可能瞬间被黑客转移。

中本聪的 100 万枚 BTC,最大的灰犀牛

这样看来,比特币面临的最大量子危机似乎不在于技术,而在于治理与政治。

当抗量子升级部署后,网络必须对那些从未移动过的 P2PK 老币做出决定。

困境在于:这些地址的公钥是暴露的,无法通过简单的软分叉保护。除非私钥持有者主动上线签名并迁移到新地址。

如果中本聪不再出现,这些币将永远暴露在量子攻击之下。一旦 CRQC 问世,黑客将窃取这些币并砸盘。

社区可能被迫通过软分叉「冻结」或「销毁」这些未迁移的 P2PK 资产。

这将违背「私有财产神圣不可侵犯」和「代码即法律」的原则,可能导致比特币发生比 BCH/BTC 更严重的分 裂。

这才是真正的「灰犀牛」。

比特币社区的应对方案

面对潜在威胁,比特币开发者社区并非坐以待毙。

抗量子技术正在从理论走向工程实践。基于哈希的签名方案(如 Lamport 签名、Winternitz 一次性签名)、零知识证明技术(STARKs)以及 NIST 标准化的后量子密码算法(如 SPHINCS+)已被纳入比特币改进提案(BIP)的讨论范畴。

核心方案:P2TSH(Pay-to-Tapscript-Hash)

这是 BIP-360 提出的新交易输出类型(2024 年底从 P2QRH 更名为 P2TSH)。由 Hunter Beast、Ethan Heilman 和 Isabel Foxen Duke 共同提出,该方案利用现有的 Taproot 架构,移除易受量子攻击的「密钥路径」(keypath spend),仅保留「脚本路径」(script-path)。因为脚本路径是哈希后的,量子计算机无法看见内部结构。

这种升级向后兼容,可通过软分叉实施。

应急防御机制:Commit-Delay-Reveal (承诺 - 延迟 - 披露)

如果量子计算机突然出现,比特币网络可以紧急激活此机制保护 P2PKH 资金迁移:

Commit(承诺):用户发送一笔交易,包含新量子安全地址的哈希,但不包含旧公钥和签名。

Delay(延迟):协议强制这笔交易在链上等待若干区块(例如 144 个区块,约 1 天)。

Reveal(披露):用户在延迟期过后,发送第二笔交易,披露旧公钥和 ECDSA 签名来解锁资金并转移到新地址。

原理:即使量子攻击者在「披露」阶段看到了公钥,由于第一步的「承诺」已经确立了时间戳,攻击者无法回滚区块链插入自己的交易。

这种方法巧妙地利用了时间锁来抵消量子计算机的解密速度优势。

Lamport 与 Winternitz 签名:OP_CAT 的回归

随着比特币社区对恢复 OP_CAT 操作码的呼声日益高涨,基于哈希的 Lamport 签名和 Winternitz 一次性签名(WOTS)成为了抗量子的热门备选。

只要 OP_CAT 被激活,开发者就可以在不需要硬分叉的情况下,直接在比特币脚本中编写校验 WOTS 签名的逻辑,实现无许可的抗量子升级。

小结

量子计算短期内(2026-2028 年)无法破解现代比特币地址(P2PKH)。

目前的物理硬件发展虽然迅猛,但逻辑量子比特的扩展仍受制于巨大的纠错开销。Oded Regev 算法虽然将门操作需求降低了 20 倍,但并未将所需的量子比特数降低到当前硬件可及的范围内。

然而,2030-2035 年是一个高度危险的窗口期。随着 IonQ、QuEra 和 IBM 计划在 2028-2030 年交付数千逻辑量子比特的机器,比特币必须在此之前完成协议升级。

量子计算的到来,不是比特币的终结,而是一次技术升级的倒计时。

历史总是在危机中前进。比特币能否在量子时代存活下来,取决于社区能否在威胁真正降临前,完成这场没有退路的升级。

到此这篇关于量子计算来了,比特币还安全吗?简单分析的文章就介绍到这了,更多相关比特币与量子计算内容请搜索脚本之家以前的文章或继续浏览下面的相关文章,希望大家以后多多支持脚本之家!

你可能感兴趣的文章

-

Coinbase分析师警告:量子计算对比特币(BTC)的威胁远超钱包盗取

Coinbase分析师警告,量子计算对比特币的威胁远超钱包盗取,量子计算机理论上可破解比特币的椭圆曲线加密算法(ECDSA),威胁约三分之一暴露公钥的BTC资产,尽管目前量子计算…

2026-01-07 -

加密货币高管表示,将比特币(BTC)迁移至后量子时代“轻松”需要5到10

加密货币高管警告,比特币迁移至后量子加密体系绝非易事,预计需5到10年,当前量子计算威胁比特币密钥安全,但技术落地仍需突破纠错瓶颈,行业需升级签名算法并协调全球网络…

2025-12-22 -

区块链在量子威胁面前悄然准备,比特币(BTC)就时间线展开辩论

比特币社区正就量子计算威胁展开激烈辩论,乐观派认为现有加密体系在2030年前仍安全,而Solana创始人等警告需加速迁移抗量子算法,关键分歧在于技术突破时间线:量子计算从实…

2025-12-20 -

一文了解Adam Back抨击比特币(BTC)VC关于量子风险的“无知的噪音”

Blockstream CEO Adam Back 近期驳斥了部分风险投资家对比特币量子风险的夸大言论,称其为'无知的噪音',他认为量子计算短期内无法威胁比特币,且比特币已通过 Taproot 升级…

2025-12-20 -

比特币(BTC)爱好者推动抗量子BIP-360升级,争论升温

比特币社区正积极推动抗量子攻击的BIP-360升级,以应对量子计算机对椭圆曲线加密的潜在威胁,支持者认为需引入后量子密码学(如基于格的算法)保护交易安全,反对者则担忧升…

2025-12-18 -

一文了解VanEck老板质疑比特币(BTC)隐私性及抗量子技术加密能力

VanEck CEO Jan van Eck近期质疑比特币隐私性(链上交易透明)及抗量子计算能力,称若技术逻辑破裂将撤资,部分比特币社区转向Zcash等隐私币,因后者提供更强匿名性, …

2025-11-24 -

2030年比特币会被量子计算机攻破吗?

谷歌和 AWS 等公司已经开始采用后量子密码学,但比特币和以太坊仍处于早期讨论阶段,量子计算机或在五年内攻破比特币,加密世界如何应对生存危机?2030年比特币会被量子计算…

2025-11-21 -

如果量子计算机已破解比特币(BTC)会怎样?

量子计算机若破解比特币,将直接威胁其加密体系:Shor算法可破解私钥,导致资金被盗;Grover算法加速哈希破解,动摇挖矿去中心化,市场恐慌或引发抛售潮,但比特币社区正探…

2025-10-22 -

比特币(BTC)的量子飞跃:2030 年将如何改变一切

2030 年,量子计算技术或对比特币产生颠覆性影响,若百万级量子比特实现,Shor 算法可能威胁 ECDSA 加密,迫使比特币升级抗量子算法,同时,量子加速的算力或引发 51% 攻击风…

2025-08-17