黑客入侵解决“计算机管理”中用户列表为空的经历

互联网 发布时间:2008-10-08 19:37:53 作者:佚名  我要评论

我要评论

最近XPFOX叫我看看他朋友的服务器,说计算机管理的“本地用户和组”的“用户”没有显示的!

我第一想到的就是有人进了服务器,在他朋友的服务器上创建隐藏的帐号,人为错误导致列表不显示!

以前测试隐藏帐号时也试过这样!

我进了他的服务器,

最近XPFOX叫我看看他朋友的服务器,说计算机管理的“本地用户和组”的“用户”没有显示的!

我第一想到的就是有人进了服务器,在他朋友的服务器上创建隐藏的帐号,人为错误导致列表不显示!

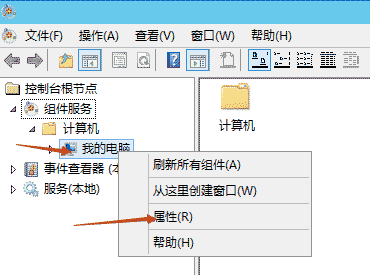

以前测试隐藏帐号时也试过这样! 我进了他的服务器,在“本地用户和组”下的“用户”,真的是没有显示! 在 CMD 里 输入 net user 可以显示全部帐户 我再去看看 HKEY_LOCAL_MACHINE\SAM\SAM 里是否有不正常的!

我运行“regedt32”把 HKEY_LOCAL_MACHINE\SAM\SAM

下的权限设置为 Administrator 可以查看和修改! 在HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names

下,没发现有隐藏的帐号,可能是XPFOX的朋友删除了还是怎样(当然是不是他们删除了也不重要了)! 我看了一下权限没什么问题! 好像是很正常的! 但为什么不显示 汗~~~~ 我在“本地安全策略”里也没发现什么大问题! 只见“安全选项”下的

"帐户:重命名来宾帐户" 的帐户名不是 Guest

"帐户:重命名系统管理员帐户" 也不是administrator 执行 "net user" 后发现没有 administrator 有 guest ,我只觉得有点怪怪的!

怎么 重命名系统管理员帐户" administrator 后,就没有 administrator 而 guest 存在! 没有解决问题,只好到网上搜索看看有没有答案!找了好久,有一份资料和此问题有点相关!

内容如下

--------------------------------------------------------------------

HKEY_LOCAL_MACHINE\SAM 项被修改。 注意下面两个用户的用户名和字符串值 [HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\mat01$]@=hex(3fb):

[HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\mat01$$]@=hex(3fb): 由于两个用户有相同的字符串而对应字符串在注册表中只有一个 [HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\000003FB]

"F"=hex:02,00,01,00,00,00,00,00,d0,cb,53,b3,4d,25,c5,01,00,00,00,00,00,00,00,\

00,9c,e7,8a,7d,c1,64,c4,01,00,00,00,00,00,00,00,00,f2,c8,c3,a0,ab,5e,c5,01,\

fb,03,00,00,01,02,00,00,10,02,00,00,00,00,00,00,01,00,00,00,00,00,00,00,00,\

00,00,00,00,00,00,00

"V"=hex:00,00,00,00,c0,00,00,00,02,00,01,00,c0,00,00,00,0a,00,00,00,00,00,00,\

00,cc,00,00,00,0a,00,00,00,00,00,00,00,d8,00,00,00,00,00,00,00,00,00,00,00,\

d8,00,00,00,00,00,00,00,00,00,00,00,d8,00,00,00,00,00,00,00,00,00,00,00,d8,\

00,00,00,00,00,00,00,00,00,00,00,d8,00,00,00,00,00,00,00,00,00,00,00,d8,00,\

00,00,00,00,00,00,00,00,00,00,d8,00,00,00,00,00,00,00,00,00,00,00,d8,00,00,\

00,00,00,00,00,00,00,00,00,d8,00,00,00,15,00,00,00,a8,00,00,00,f0,00,00,00,\

08,00,00,00,01,00,00,00,f8,00,00,00,14,00,00,00,00,00,00,00,0c,01,00,00,14,\

00,00,00,00,00,00,00,20,01,00,00,04,00,00,00,00,00,00,00,24,01,00,00,04,00,\

00,00,00,00,00,00,01,00,14,80,a0,00,00,00,b0,00,00,00,14,00,00,00,30,00,00,\

00,02,00,1c,00,01,00,00,00,02,c0,14,00,44,00,05,01,01,01,00,00,00,00,00,01,\

00,00,00,00,02,00,70,00,04,00,00,00,00,00,14,00,5b,03,02,00,01,01,00,00,00,\

00,00,01,00,00,00,00,00,00,18,00,ff,07,0f,00,01,02,00,00,00,00,00,05,20,00,\

00,00,20,02,00,00,00,00,18,00,ff,07,0f,00,01,02,00,00,00,00,00,05,20,00,00,\

00,24,02,00,00,00,00,24,00,44,00,02,00,01,05,00,00,00,00,00,05,15,00,00,00,\

fd,37,42,40,9e,40,7e,14,07,e5,3b,2b,fb,03,00,00,01,02,00,00,00,00,00,05,20,\

00,00,00,20,02,00,00,01,02,00,00,00,00,00,05,20,00,00,00,20,02,00,00,6d,00,\

61,00,74,00,30,00,31,00,00,00,6d,00,61,00,74,00,30,00,31,00,01,00,ff,ff,ff,\

ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,cd,e1,6b,01,02,00,00,\

07,00,00,00,01,00,01,00,c4,23,db,d3,8d,d3,29,03,56,cd,e1,6b,57,c6,22,66,01,\

00,01,00,2d,d5,1b,9f,e6,f3,2f,a6,7c,01,7d,99,ae,2b,0c,9d,01,00,01,00,01,00,\

01,00

删除其中一个用户项 [HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\mat01$]@=hex(3fb):

重新启动电脑就OK了。 --------------------------------------------------------------------

我看看服务器上的HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\

下是否有相同的Hex值 后来发现,Guest 和 "帐户:重命名来宾帐户"里显示的帐号的 hex 值相同!

现在要删除哪一个试试? 我想到 重命名系统管理员帐户 administrator 后,

就没有 administrator ,应该 "帐户:重命名来宾帐户" 改了 Guest 应该也没有

guest 才对! 我先备份 guest 的注册表信息,之后删除,再点击 计算机管理的“本地用户和组"

下的"用户",帐户终于显示了! 后记!

问题出在于“HKEY_LOCAL_MACHINE\SAM\SAM\”下,思路是对的,但不够细心也会使问题不能解决!

以前测试隐藏帐号时也试过这样! 我进了他的服务器,在“本地用户和组”下的“用户”,真的是没有显示! 在 CMD 里 输入 net user 可以显示全部帐户 我再去看看 HKEY_LOCAL_MACHINE\SAM\SAM 里是否有不正常的!

我运行“regedt32”把 HKEY_LOCAL_MACHINE\SAM\SAM

下的权限设置为 Administrator 可以查看和修改! 在HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names

下,没发现有隐藏的帐号,可能是XPFOX的朋友删除了还是怎样(当然是不是他们删除了也不重要了)! 我看了一下权限没什么问题! 好像是很正常的! 但为什么不显示 汗~~~~ 我在“本地安全策略”里也没发现什么大问题! 只见“安全选项”下的

"帐户:重命名来宾帐户" 的帐户名不是 Guest

"帐户:重命名系统管理员帐户" 也不是administrator 执行 "net user" 后发现没有 administrator 有 guest ,我只觉得有点怪怪的!

怎么 重命名系统管理员帐户" administrator 后,就没有 administrator 而 guest 存在! 没有解决问题,只好到网上搜索看看有没有答案!找了好久,有一份资料和此问题有点相关!

内容如下

--------------------------------------------------------------------

HKEY_LOCAL_MACHINE\SAM 项被修改。 注意下面两个用户的用户名和字符串值 [HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\mat01$]@=hex(3fb):

[HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\mat01$$]@=hex(3fb): 由于两个用户有相同的字符串而对应字符串在注册表中只有一个 [HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\000003FB]

"F"=hex:02,00,01,00,00,00,00,00,d0,cb,53,b3,4d,25,c5,01,00,00,00,00,00,00,00,\

00,9c,e7,8a,7d,c1,64,c4,01,00,00,00,00,00,00,00,00,f2,c8,c3,a0,ab,5e,c5,01,\

fb,03,00,00,01,02,00,00,10,02,00,00,00,00,00,00,01,00,00,00,00,00,00,00,00,\

00,00,00,00,00,00,00

"V"=hex:00,00,00,00,c0,00,00,00,02,00,01,00,c0,00,00,00,0a,00,00,00,00,00,00,\

00,cc,00,00,00,0a,00,00,00,00,00,00,00,d8,00,00,00,00,00,00,00,00,00,00,00,\

d8,00,00,00,00,00,00,00,00,00,00,00,d8,00,00,00,00,00,00,00,00,00,00,00,d8,\

00,00,00,00,00,00,00,00,00,00,00,d8,00,00,00,00,00,00,00,00,00,00,00,d8,00,\

00,00,00,00,00,00,00,00,00,00,d8,00,00,00,00,00,00,00,00,00,00,00,d8,00,00,\

00,00,00,00,00,00,00,00,00,d8,00,00,00,15,00,00,00,a8,00,00,00,f0,00,00,00,\

08,00,00,00,01,00,00,00,f8,00,00,00,14,00,00,00,00,00,00,00,0c,01,00,00,14,\

00,00,00,00,00,00,00,20,01,00,00,04,00,00,00,00,00,00,00,24,01,00,00,04,00,\

00,00,00,00,00,00,01,00,14,80,a0,00,00,00,b0,00,00,00,14,00,00,00,30,00,00,\

00,02,00,1c,00,01,00,00,00,02,c0,14,00,44,00,05,01,01,01,00,00,00,00,00,01,\

00,00,00,00,02,00,70,00,04,00,00,00,00,00,14,00,5b,03,02,00,01,01,00,00,00,\

00,00,01,00,00,00,00,00,00,18,00,ff,07,0f,00,01,02,00,00,00,00,00,05,20,00,\

00,00,20,02,00,00,00,00,18,00,ff,07,0f,00,01,02,00,00,00,00,00,05,20,00,00,\

00,24,02,00,00,00,00,24,00,44,00,02,00,01,05,00,00,00,00,00,05,15,00,00,00,\

fd,37,42,40,9e,40,7e,14,07,e5,3b,2b,fb,03,00,00,01,02,00,00,00,00,00,05,20,\

00,00,00,20,02,00,00,01,02,00,00,00,00,00,05,20,00,00,00,20,02,00,00,6d,00,\

61,00,74,00,30,00,31,00,00,00,6d,00,61,00,74,00,30,00,31,00,01,00,ff,ff,ff,\

ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,ff,cd,e1,6b,01,02,00,00,\

07,00,00,00,01,00,01,00,c4,23,db,d3,8d,d3,29,03,56,cd,e1,6b,57,c6,22,66,01,\

00,01,00,2d,d5,1b,9f,e6,f3,2f,a6,7c,01,7d,99,ae,2b,0c,9d,01,00,01,00,01,00,\

01,00

删除其中一个用户项 [HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\mat01$]@=hex(3fb):

重新启动电脑就OK了。 --------------------------------------------------------------------

我看看服务器上的HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\

下是否有相同的Hex值 后来发现,Guest 和 "帐户:重命名来宾帐户"里显示的帐号的 hex 值相同!

现在要删除哪一个试试? 我想到 重命名系统管理员帐户 administrator 后,

就没有 administrator ,应该 "帐户:重命名来宾帐户" 改了 Guest 应该也没有

guest 才对! 我先备份 guest 的注册表信息,之后删除,再点击 计算机管理的“本地用户和组"

下的"用户",帐户终于显示了! 后记!

问题出在于“HKEY_LOCAL_MACHINE\SAM\SAM\”下,思路是对的,但不够细心也会使问题不能解决!

相关文章

CC主要是用来攻击页面的,大家都有这样的经历,就是在访问论坛时,如果这个论坛比较大,访问的人比较多,打开页面的速度会比较慢,对不?!一般来说,访问的人越多,论坛的页2024-01-06

CC主要是用来攻击页面的,大家都有这样的经历,就是在访问论坛时,如果这个论坛比较大,访问的人比较多,打开页面的速度会比较慢,对不?!一般来说,访问的人越多,论坛的页2024-01-06 入侵者主要通过Potato程序攻击拥有SYSTEM权限的端口伪造网络身份认证过程,利用NTLM重放机制骗取SYSTEM身份令牌,最终取得系统权限,该安全风险微软并不认为存在漏洞,所以2021-04-15

入侵者主要通过Potato程序攻击拥有SYSTEM权限的端口伪造网络身份认证过程,利用NTLM重放机制骗取SYSTEM身份令牌,最终取得系统权限,该安全风险微软并不认为存在漏洞,所以2021-04-15 这篇文章主要介绍了文件上传漏洞全面渗透分析小结,这里主要为大家分享一下防御方法,需要的朋友可以参考下2021-03-21

这篇文章主要介绍了文件上传漏洞全面渗透分析小结,这里主要为大家分享一下防御方法,需要的朋友可以参考下2021-03-21- 这篇文章主要介绍了sql手工注入语句&SQL手工注入大全,需要的朋友可以参考下2017-09-06

- 这篇文章主要介绍了详解Filezilla server 提权,需要的朋友可以参考下2017-05-13

FileZilla Server 2008 x64 提权与防御方法

这篇文章主要介绍了FileZilla Server 2008 x64 提权与防御方法,需要的朋友可以参考下2017-05-13- 不久之前我们说过关于http和https的区别,对于加密的https,我们一直认为它是相对安全的,可今天要讲的是,一种绕过HTTPS加密得到明文信息的web攻击方式,不知道这消息对你2016-08-10

iPhone和Mac也会被黑 一条iMessage密码可能就被盗了

一直以来苹果系统的安全性都是比安卓要高的,但是再安全的系统也免不了漏洞,苹果也一样。最近爆出的新漏洞,只需要接收一条多媒体信息或者iMessage就会导致用户信息泄露。2016-07-27- 国家正在修正关于黑客方面的法律法规,有一条震惊黑客圈的“世纪佳缘”起诉白帽黑客事件,深深的伤害了广大黑客们的心,加上扎克伯格和特拉维斯·卡兰尼克账号被盗,于是黑2016-07-11

如何逆向破解HawkEye keylogger键盘记录器进入攻击者邮箱

面对恶意邮件攻击,我们就只能默默忍受被他攻击,连自我保护能力都没有谈什么反抗?让人痛快的是,如今有了解决办法,逆向破解键盘记录器,进入攻击者邮箱2016-07-06

最新评论