PHPCMS 信息泄露以及任意删除文件漏洞

发布时间:2010-05-25 00:10:10 作者:佚名  我要评论

我要评论

在图片剪切那里,先读取cookie中信息,然后直接删除文件,造成删除任意文件漏洞

# 发布日期:2010-05.24

# 发布作者:Jannock

# 影响版本:phpcms2008sp4_UTF8_100510

# 官方地址: www.phpcms.cn

# 漏洞描述: Phpcms是一款基于 PHP+Mysql 架构的网站内容管理系统,也是一个开源的 PHP 开发平台。Phpcms 采用模块化方式开发,功能易用便于扩展,可面向大中型站点提供重量级网站建设解决方案。3年来,凭借 Phpcms 团队长期积累的丰富的Web开发及数据库经验和勇于创新追求完美的设计理念,使得 Phpcms 得到了近10万网站的认可,并且越来越多地被应用到大中型商业网站

漏洞分析:

Corpandresize/ui.php

$dirnamedirnames = dirname($query_string); //4行

$tmp = PHPCMS_ROOT.str_replace($PHPCMS['siteurl'],'',$dirnames).'/';

$tmp_url = str_replace($PHPCMS['siteurl'],'',$dirnames);

if(preg_match("/http:/",$tmp))

{

$tmp = PHPCMS_ROOT.UPLOAD_URL.date('Y').'/'.date('md').'/';

$tmp_url = UPLOAD_URL.date('Y').'/'.date('md');

dir_create($tmp);

}

setcookie('tmp',$tmp);

把本地路径保存在cookie中。

Corpandresize/process.php

$thumbfile = $_COOKIE['thumbfile']; //62行

if($thumbfile) @unlink(TMP_PATH.'/'.$thumbfile);

在图片剪切那里,先读取cookie中信息,然后直接删除文件,造成删除任意文件漏洞

漏洞利用:

注册普通会员账号 提交

http://www.wavdb.com/corpandresize/ui.php?http://www.wavdb.com/uploadfile/2010/0524/20100524094447855.jpg

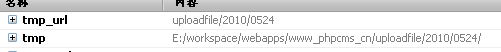

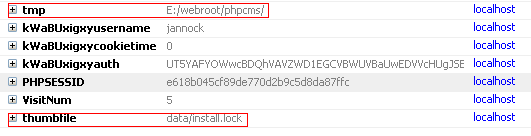

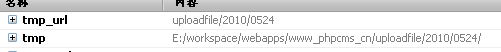

些时查看cookie信息

解决方案:

等官方补丁或删除Corpandresize目录文件

# 发布作者:Jannock

# 影响版本:phpcms2008sp4_UTF8_100510

# 官方地址: www.phpcms.cn

# 漏洞描述: Phpcms是一款基于 PHP+Mysql 架构的网站内容管理系统,也是一个开源的 PHP 开发平台。Phpcms 采用模块化方式开发,功能易用便于扩展,可面向大中型站点提供重量级网站建设解决方案。3年来,凭借 Phpcms 团队长期积累的丰富的Web开发及数据库经验和勇于创新追求完美的设计理念,使得 Phpcms 得到了近10万网站的认可,并且越来越多地被应用到大中型商业网站

漏洞分析:

复制代码

代码如下:Corpandresize/ui.php

$dirnamedirnames = dirname($query_string); //4行

$tmp = PHPCMS_ROOT.str_replace($PHPCMS['siteurl'],'',$dirnames).'/';

$tmp_url = str_replace($PHPCMS['siteurl'],'',$dirnames);

if(preg_match("/http:/",$tmp))

{

$tmp = PHPCMS_ROOT.UPLOAD_URL.date('Y').'/'.date('md').'/';

$tmp_url = UPLOAD_URL.date('Y').'/'.date('md');

dir_create($tmp);

}

setcookie('tmp',$tmp);

把本地路径保存在cookie中。

Corpandresize/process.php

$thumbfile = $_COOKIE['thumbfile']; //62行

if($thumbfile) @unlink(TMP_PATH.'/'.$thumbfile);

在图片剪切那里,先读取cookie中信息,然后直接删除文件,造成删除任意文件漏洞

漏洞利用:

注册普通会员账号 提交

http://www.wavdb.com/corpandresize/ui.php?http://www.wavdb.com/uploadfile/2010/0524/20100524094447855.jpg

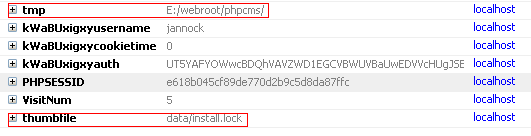

些时查看cookie信息

修改cookie信息,并点剪切,即可删除文件(本地测试)

解决方案:

等官方补丁或删除Corpandresize目录文件

相关文章

本文来介绍一下thinkphp官方修复的一个getshell漏洞,框架对控制器没有进行足够的检测导致的一处getshell,小编觉得挺不错的,现在分享给大家,也给大家做个参考。一起跟随2018-12-12

本文来介绍一下thinkphp官方修复的一个getshell漏洞,框架对控制器没有进行足够的检测导致的一处getshell,小编觉得挺不错的,现在分享给大家,也给大家做个参考。一起跟随2018-12-12记 FineUI 官方论坛discuz所遭受的一次真实网络攻击

这篇文章主要介绍了记 FineUI 官方论坛discuz所遭受的一次真实网络攻击,需要的朋友可以参考下2018-11-30- 这篇文章主要介绍了Linux 下多种反弹 shell 方法,需要的朋友可以参考下2017-09-06

- 这篇文章主要为大家介绍了基于反射的XSS攻击,主要依靠站点服务端返回脚本,在客户端触发执行从而发起Web攻击,需要的朋友可以参考下2017-05-20

- 这篇文章主要介绍了SQL注入黑客防线网站实例分析,需要的朋友可以参考下2017-05-19

- 这里为大家分享一下sql注入的一些语句,很多情况下由于程序员的安全意识薄弱或基本功不足就容易导致sql注入安全问题,建议大家多看一下网上的安全文章,最好的防范就是先学2017-05-19

- 对于目前流行的sql注入,程序员在编写程序时,都普遍的加入防注入程序,有些防注入程序只要在我们提交一些非法的参数后,就会自动的记录下你的IP地址,提交的非法参数和动作等,2017-04-29

- 我们友情进行XSS检查,偶然跳出个小弹窗,其中我们总结了一些平时可能用到的XSS插入方式,方便我们以后进行快速检查,也提供了一定的思路,其中XSS有反射、存储、DOM这三类2016-12-27

- 这篇文章主要介绍了Python 爬虫使用动态切换ip防止封杀的相关资料,需要的朋友可以参考下2016-10-08

- 这篇文章主要介绍了使用爬虫采集网站时,解决被封IP的几种方法的相关资料,需要的朋友可以参考下2016-10-08

最新评论