通过Dreamweaver挖掘脚本漏洞

互联网 发布时间:2008-10-08 20:03:50 作者:佚名  我要评论

我要评论

今天在站长站上闲逛时看到了冠龙的这套程序,想想自己刚注意到这套程序的时候还是看手册上刚刚提出Cookie注入的概念,可以说这套程序对我当初学习Cookie注入帮助也是很大的,而且前一段时间还爆出了跨站漏洞,不知道这套系统还有没有什么有意思的漏洞没有被我们挖掘出

今天在站长站上闲逛时看到了冠龙的这套程序,想想自己刚注意到这套程序的时候还是看手册上刚刚提出Cookie注入的概念,可以说这套程序对我当初学习Cookie注入帮助也是很大的,而且前一段时间还爆出了跨站漏洞,不知道这套系统还有没有什么有意思的漏洞没有被我们挖掘出来,所以便下载了这套程序检测一下,版本是冠龙科技企业网站管理系统V8.2。

手册在07年的12期里面有lizaib的一篇《菜鸟挖漏洞,黑战就是这么轻松》的文章,看了这篇文章我也学到了不少知识,相信对像我这样的小菜黑友们应该是有很大的帮助的!这里我也给大家介绍一下我的方法,这个技巧也是曾经在别的朋友那里学来的,就是使用Dreamweaver了!我们知道Dreamweaver可以对单个文档或文件夹下的文件进行关键字的搜索,那么结合lizaib的文章也正好能达到我们的功效!我们知道ASP中获取变量方式是通过request,那么我们搜索这个关键字不就可以达到快速寻找SQL注入漏洞的目的了吗?好的,按照这个思路我们看,首先,如图1所示在Dreamweaver中对冠龙科技网站管理系统的源代码进行搜索,搜索的关键字为request

然后选择查找全部,那么所有含有request的文件和相应的位置就会在结果中显示出来!

然后我们就可以在结果中对可能存在SQL注入的文件中进行快速的查找了!

按照这个思路,在我们不懈的努力下,我们发现这个页面的id变量在这一条语句中没有经过任何的过滤,也是极有可能存在注入的(这里这句话可能会误导很多朋友,因为很多的程序都是这样写的,极大多数下会在这条语句的下一条会对id进行判断或者是过滤,不过既然我们是为了挖掘漏洞就不能放弃这一点点地希望),让我们来看看comphonorbig.asp这个文件吧!双击这一条结果,在代码栏中就给出了comphonorbig.asp文件,同时request部分为高亮显示,然我们来看看代码,如下:

行2-11:

<%dim id

id=request.QueryString("id")%>

<html>

<head>

<title>图片</title>

<meta http-equiv="Content-Type" c>

<%

set rs=server.CreateObject("adodb.recordset")

rs.open "select * from CompHonor where id="&id,conn,1,1

%>

我们看到事实上这个id确实是没有经过任何的过滤便在第10行放入了SQL语句中执行,同时comphonorbig.asp文件也没有include网站系统的防SQL注入文件,那么这个SQL注入漏洞也就成立了!在网站页面中显示的地方为“公司荣誉”(或者是“系统荣誉”)。下面我们在冠龙科技的官方演示站点测试一下吧!

在浏览系统用荣誉部分时,首先提交URL:

http://www1.glgk.com/dfg/CompHonorBig.asp?id=17 and 1=1,返回正常

然后提交:

http://www1.glgk.com/dfg/CompHonorBig.asp?id=17 and 1=2,返回错误

这也就证明了我们查找到的SQL漏洞是确实存在的,至于破解密码部分我们就交给工具好了,我这里使用明小子的DOMAIN3.5,

可惜的是冠龙科技的官方站点将后台地址修改了,使我们不能对官方的后台进行进一步的入侵,不过我们的目的不在于破坏而是寻找技术的突破,我想注入写到这里也就够了。至于这套系统的跨站部分,前一段时间网上已经公布了这里就不浪费手册的版面了。其实文章没有什么技术含量,主要就是介绍一下使用Dreamweaver挖掘漏洞的方法,希望那些想我一样菜的朋友们能够一起学习更多的黑客技术来提高我们自身,不过切记不要破坏了!

手册在07年的12期里面有lizaib的一篇《菜鸟挖漏洞,黑战就是这么轻松》的文章,看了这篇文章我也学到了不少知识,相信对像我这样的小菜黑友们应该是有很大的帮助的!这里我也给大家介绍一下我的方法,这个技巧也是曾经在别的朋友那里学来的,就是使用Dreamweaver了!我们知道Dreamweaver可以对单个文档或文件夹下的文件进行关键字的搜索,那么结合lizaib的文章也正好能达到我们的功效!我们知道ASP中获取变量方式是通过request,那么我们搜索这个关键字不就可以达到快速寻找SQL注入漏洞的目的了吗?好的,按照这个思路我们看,首先,如图1所示在Dreamweaver中对冠龙科技网站管理系统的源代码进行搜索,搜索的关键字为request

然后选择查找全部,那么所有含有request的文件和相应的位置就会在结果中显示出来!

然后我们就可以在结果中对可能存在SQL注入的文件中进行快速的查找了!

按照这个思路,在我们不懈的努力下,我们发现这个页面的id变量在这一条语句中没有经过任何的过滤,也是极有可能存在注入的(这里这句话可能会误导很多朋友,因为很多的程序都是这样写的,极大多数下会在这条语句的下一条会对id进行判断或者是过滤,不过既然我们是为了挖掘漏洞就不能放弃这一点点地希望),让我们来看看comphonorbig.asp这个文件吧!双击这一条结果,在代码栏中就给出了comphonorbig.asp文件,同时request部分为高亮显示,然我们来看看代码,如下:

行2-11:

<%dim id

id=request.QueryString("id")%>

<html>

<head>

<title>图片</title>

<meta http-equiv="Content-Type" c>

<%

set rs=server.CreateObject("adodb.recordset")

rs.open "select * from CompHonor where id="&id,conn,1,1

%>

我们看到事实上这个id确实是没有经过任何的过滤便在第10行放入了SQL语句中执行,同时comphonorbig.asp文件也没有include网站系统的防SQL注入文件,那么这个SQL注入漏洞也就成立了!在网站页面中显示的地方为“公司荣誉”(或者是“系统荣誉”)。下面我们在冠龙科技的官方演示站点测试一下吧!

在浏览系统用荣誉部分时,首先提交URL:

http://www1.glgk.com/dfg/CompHonorBig.asp?id=17 and 1=1,返回正常

然后提交:

http://www1.glgk.com/dfg/CompHonorBig.asp?id=17 and 1=2,返回错误

这也就证明了我们查找到的SQL漏洞是确实存在的,至于破解密码部分我们就交给工具好了,我这里使用明小子的DOMAIN3.5,

可惜的是冠龙科技的官方站点将后台地址修改了,使我们不能对官方的后台进行进一步的入侵,不过我们的目的不在于破坏而是寻找技术的突破,我想注入写到这里也就够了。至于这套系统的跨站部分,前一段时间网上已经公布了这里就不浪费手册的版面了。其实文章没有什么技术含量,主要就是介绍一下使用Dreamweaver挖掘漏洞的方法,希望那些想我一样菜的朋友们能够一起学习更多的黑客技术来提高我们自身,不过切记不要破坏了!

相关文章

2019最新RDP远程桌面漏洞官方补丁(针对win2003、win2008)

Windows系列服务器于2019年5月15号,被爆出高危漏洞,windows2003、windows2008、windows2008 R2、windows xp系统都会遭到攻击,该服务器漏洞利用方式是通过远程桌面端口332021-07-25

宝塔面板 phpmyadmin 未授权访问漏洞 BUG ip:888/pma的问题分析

这篇文章主要介绍了宝塔面板 phpmyadmin 未授权访问漏洞 BUG ip:888/pma,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下2020-08-24

CPU幽灵和熔断漏洞是什么?Intel为大家简单易懂的科普了一番

不久前让整全行业紧张、全球用户恐慌的Spectre幽灵、Meltdown熔断两大漏洞事件刚刚告一段落了,那么这两个漏洞到底是什么?可能还有很多人不是很清楚,想了解的朋友跟着小2018-03-21 2017年5月12日,WannaCry蠕虫通过MS17-010漏洞在全球范围大爆发,感染了大量的计算机,该蠕虫感染计算机后会向计算机中植入敲诈者病毒,导致电脑大量文件被加密,本文对其2017-05-17

2017年5月12日,WannaCry蠕虫通过MS17-010漏洞在全球范围大爆发,感染了大量的计算机,该蠕虫感染计算机后会向计算机中植入敲诈者病毒,导致电脑大量文件被加密,本文对其2017-05-17- 大部分的用户可能不要了解文件上传漏洞,下面小编就为大家具体的讲解什么事文件上传漏洞以及文件上传漏洞的几种方式2016-11-02

- 漏洞检测工具用语有高危漏洞,中危漏洞,低危漏洞以及漏洞的危害介绍,本文介绍的非常详细,具有参考解决价值,感兴趣的朋友一起看看吧2016-10-11

- 漏洞无处不在,它是在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,从而可以使攻击者能够在未授权的情况下访问或破坏系统2016-09-29

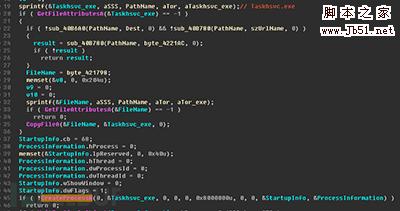

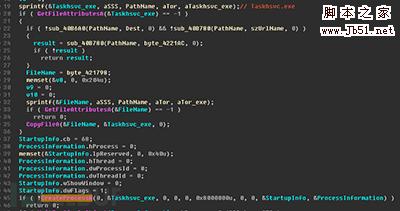

手把手教你如何构造Office漏洞POC(以CVE-2012-0158为例)

近年来APT追踪盛行,最常见的就是各种以钓鱼开始的攻击,不仅仅有网站挂马式钓鱼,也有鱼叉式邮件钓鱼,下面小编就为大家介绍office漏洞CVE-2012-0158,一起来看看吧2016-09-28- SSL(安全套接字层)逐渐被大家所重视,但是最不能忽视的也是SSL得漏洞,随着SSL技术的发展,新的漏洞也就出现了,下面小编就为大家介绍简单七步教你如何解决关键SSL安全问题2016-09-23

- 在爬虫开发中,大家可以很轻易地 bypass 所谓的 UA 限制,甚至用 scrapy 框架轻易实现按照深度进行爬行。但是实际上,这些并不够。关于爬虫的基础知识比如数据处理与数据存2016-09-12

最新评论